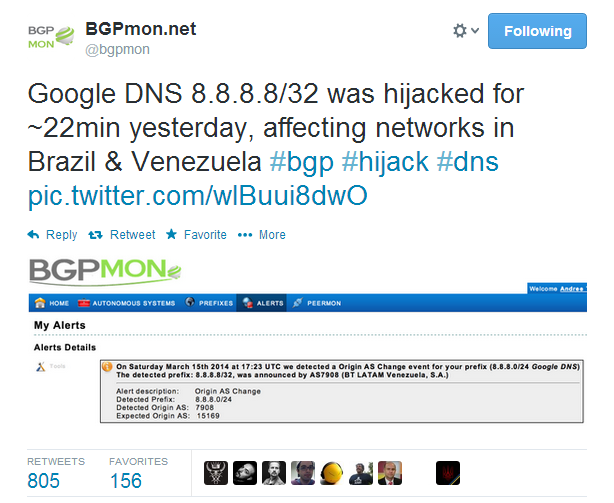

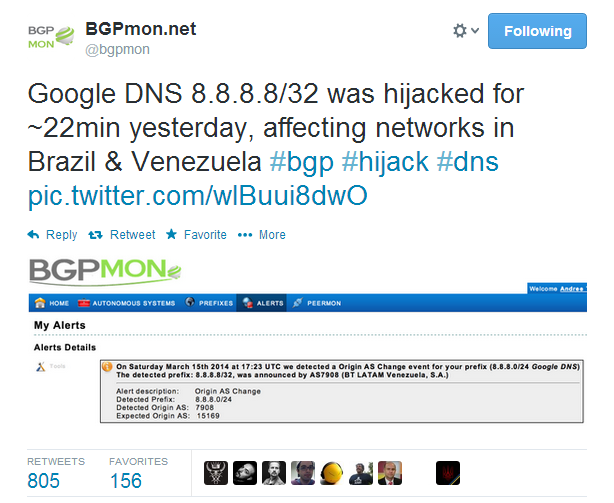

El 16 de Marzo y durante 22 minutos, los DNS públicos de Google estuvieron hackeados, afectando a muchos usuarios de Internet que usan sus servicios.

Los Google Public DNS son unos de los servicios mas utilizados por lo usuarios internautas, cerca de 150 billones de peticiones maneja por día.

Según reporto BGPMON, durante 22 minutos millones usuarios de Internet, incluyendo entidades financieras, gobiernos, etc estuvieron redireccionados a BT (British Multinational Telecommunications Service Company) división Latinoamerica en Venezuela y Brasil.

El ataque se produjo a través de una vulnerabilidad en el protocolo BGP, el cual es el utilizado por los proveedores de Internet para intercambiar sus rutas y hacer posible que Internet funcione como lo hace. Los hackers pudieron re-rutear el tráfico de internet hacia los routers que ellos designaron.

El ataque se produjo a través de una vulnerabilidad en el protocolo BGP, el cual es el utilizado por los proveedores de Internet para intercambiar sus rutas y hacer posible que Internet funcione como lo hace. Los hackers pudieron re-rutear el tráfico de internet hacia los routers que ellos designaron.

Esta no es la primera vez que hackean los servidores DNS Públicos Google, en el 2010 fue atacado y redireccionado su trafico hacia Rumania y Austria.

Estos tipos de ataques deben llamar la atención a los administradores de los proveedores de Internet, los cuales no han tomado las políticas de filtrado de redes de manera correcta y han ayudado a que éste ataque sea posible.

Pueden leer un poco mas en TheHackerNews

El ataque se produjo a través de una vulnerabilidad en el protocolo BGP, el cual es el utilizado por los proveedores de Internet para intercambiar sus rutas y hacer posible que Internet funcione como lo hace. Los hackers pudieron re-rutear el tráfico de internet hacia los routers que ellos designaron.

El ataque se produjo a través de una vulnerabilidad en el protocolo BGP, el cual es el utilizado por los proveedores de Internet para intercambiar sus rutas y hacer posible que Internet funcione como lo hace. Los hackers pudieron re-rutear el tráfico de internet hacia los routers que ellos designaron.

Grupo MKE SAS

Grupo MKE SAS